Mai come oggi il perimetro aziendale si è rivelato aggredibile: i dati si muovono sia quando lo vogliamo che, purtroppo, quando non lo vogliamo. In un mondo di produttività continua, di collaborazione tra partner e di proficua mobilità, è vitale per le aziende affrontare direttamente questo cambiamento incorporando la sicurezza nei dati stessi.

La piattaforma Vera permette ad aziende di qualsiasi dimensione di proteggere efficacemente tutti i tipi di dati e anche di tracciare, controllare e gestire le politiche di sicurezza in tempo reale, indipendentemente da dove si trovino le informazioni. Noi crediamo che sia possibile proteggere i dati a prescindere dal dispositivo, dalla persona, dal cloud o dall’applicazione che li crea o li riceve, anche se – e soprattutto se – questi dati finiscono nelle mani sbagliate.

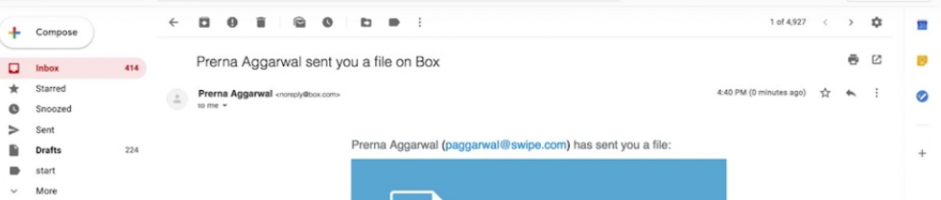

Le soluzioni attuali, dall’archiviazione on-premise all’Enterprise Content Management (ECM) fino ai più recenti mezzi di sincronizzazione e condivisione – come Box, Dropbox e OneDrive – possono risolvere alcuni aspetti del problema ma nessuna di queste può proteggere l’intero ciclo di vita dei contenuti aziendali.

Le aziende normalmente raccolgono e condividono le informazioni in più sedi e, lavorando, le distribuiscono su diversi sistemi, dal CRM all’ERP fino all’HRM e ai sistemi finanziari. All’aumentare della produttività di aziende e singoli lavoratori corrisponde il crescente bisogno dell’IT e del team della sicurezza di strumenti che possano estendere i controlli su tutte le piattaforme. In più questo obiettivo deve essere raggiunto tenendo presenti la facilità d’adozione e l’esperienza dell’utente. Le organizzazioni possono migliorare la propria conformità , la governance della security e l’impostazione del controllo dei dati rendendo semplici e trasparenti sicurezza e condivisione su qualsiasi piattaforma.

L’esclusivo modello di sicurezza di Vera segue i vostri dati ovunque vadano. Per gli impiegati la collaborazione sarà facile e sicura con chiunque mentre per i professionisti dell’IT e della sicurezza, Vera fornisce un potente strumento di controllo e gestione su una piattaforma cloud-based, con la facoltà di coordinare e monitorare l’attività online ovunque essa avvenga.

Proteggere i dati sensibili utilizzati dai dipendenti

I dipendenti hanno bisogno di accedere a diversi tipi di dati sensibili per svolgere i propri compiti e contribuire agli obiettivi aziendali.

Le organizzazioni da parte loro devono assicurarsi che i dati critici siano accessibili solo ai dipendenti che ne hanno bisogno per svolgere il proprio lavoro. Come fare?

- Segnalando quali utenti interni possono accedere a file con dati sensibili e ogni tentativi fallito

- Controllando i file in qualsiasi momento, anche dopo che è stato inviato per email, condiviso o archiviato sul dispositivo di un ex utente

- Controllando i file con dati critici nelle principali applicazioni di authoring (per esempio: visualizza, modifica, stampa, copia/incolla, applica watermark)

Sfruttare la moderna collaborazione in cloud in sicurezza

Le aziende oggi collaborano intensamente con terze parti. Box, Dropbox e SharePoint permettono di migliorare la produttività, sono pratici per la diffusione delle informazioni e facilitano la condivisione con utenti esterni. Tuttavia queste tecnologie di condivisione presentano dei rischi per la sicurezza. Le imprese hanno tutto l’interesse a mitigare questi rischi, per ottenere i benefici previsti. Come fare ?

- Controllando gli accessi ai file sensibili anche dopo la condivisione con utenti esterni tramite gli strumenti di collaborazione in cloud, email o altri mezzi

- Creando dei parametri su uno strumento di collaborazione autorizzato così che i partner non autorizzati non abbiano accesso ai dati sensibili

- Permettendo a dipendenti e utenti esterni di collaborare con app in cloud in modo sicuro

Mitigare i rischi legati alla conformità

Gli Enti regolatori continuano a implementare regole e sanzioni per il mantenimento della privacy e della sicurezza. Le organizzazioni devono raggiungere una situazione di confomità continua permettendo allo stesso tempo il normale svolgimento delle proprie attività. Questo è un obiettivo importante e complesso. Come fare?

- Permettendo che i file con dati PII, PCI o PHI (PII = Personally Identifying Information, PCI= Payment Card Industry, PHI = Protected Health Information) siano accessibili solo a utenti autorizzati.

- Tenendo traccia di tutti i tentativi riusciti e non di accedere a file protetti

- Avendo il potere di revocare l’accesso ai dati anche se già condivisi con utenti non autorizzati

- Dando al team di sicurezza la possibilità di sfruttare le API VERA SDK e REST per criptare, tracciare e revocare l’accesso ai file

Come funziona VERA

L’architettura di VERA è progettata per affrontare le sfide nate nei nuovi ambienti di lavoro: ad alta collaborazione, basati sul cloud e su dispositivi mobili. Partendo dal principio che le soluzioni di sicurezza per il tradizionale perimetro aziendale e gli endpoint sono modi inefficaci per proteggere i dati, VERA è una soluzione per la sicurezza dei dati flessibile e trasparente.

Pensato per la collaborazione

Data la natura altamente collaborativa del lavoro oggi, non è sicuro pensare che i dati aziendali si trovino soltanto all’interno di sistemi controllati. Un approccio migliore consiste nel progettare un sistema che possa lavorare in maniera sicura indipendentemente da come si condividono o archiviano i dati. Per garantire il controllo, la gestione e la titolarità dei dati critici la piattaforma deve permettere che qualsiasi tipo di contenuto possa essere controllato e monitorato sistematicamente.

Incentrato sui dati e gestito dalle policy

Le piattaforme in cloud sicure permettono la centralizzazione delle policy che presidiano la gestione dei dati sensibili aziendali. Dando alle aziende il controllo centralizzato su accesso, condivisione e collaborazione, le policy seguono i dati nel loro percorso e possono essere implementate a livello globale e automaticamente in tutta l’organizzazione.

Progettato per la flessibilità, l’adozione e la conformità

In un’organizzazione complessa la sicurezza dei dati migliora grazie all’adozione delle norme di conformità e la maniera più veloce di raggiungere questo obiettivo è un’esperienza utente produttiva, flessibile e coerente. Proteggere i dati deve essere semplice e trasparente, ci deve essere il minor attrito possibile tra utenti che collaborano ricevendo dati protetti, indipendentemente dalla piattaforma usata

L’architettura di Vera

Per affrontare queste tre richieste e fornire un sistema di sicurezza davvero agevole, flessibile e affidabile e che possa essere utilizzato da aziende grandi e piccole, Vera include nell’architettura della propria piattaforma 3 componenti essenziali: una piattaforma sicura in cloud, un set di client end user e una dashboard amministrativa web-based.

La piattaforma in cloud

La componente centrale del servizio di VERA è la piattaforma in cloud. centrale. La VERA Cloud Platform gestisce le policy e i controlli per ogni utente o ospite sulla piattaforma; gestisce anche il processo di creazione delle chiavi, l’esecuzione delle policy di accesso e l’aggregazione di eventi e attività per l’auditing e la reportistica. Sulla piattaforma in cloud di VERA non vengono archiviati dati o file dei clienti.

Il client end-user

I client per gli end-user su dispositivi mobili, pc Windows e desktop Apple OSX facilitano la crittografia, decrittografia e la definizione delle policy di tutto quello che viene protetto da VERA. In ogni endpoint VERA può confermare le identità in modo trasparente, proteggere nuovi dati quando vengono creati, rinforzare le restrizioni e proteggere lo scambio sicuro di chiavi e di policy da e verso la VERA Cloud Platform. Un client end-user permette al team dell’IT di gestire centralmente l’accesso ai dispositivi sia all’interno che all’esterno dell’area di controllo aziendale.

La dashboard

La Dashboard di Vera dà agli utenti e agli amministratori la completa visibilità e il controllo di qualsiasi attività sui contenuti, indipendentemente da dove siano archiviati o come siano scambiati. Grazie alla dashboard di VERA un amministratore può gestire gli accessi, impostare e aggiornare le policy, monitorare utenti e attività, impostare report di audit.

Fine parte prima.

Maggiori informazioni disponibili in lingua inglese al link: https://www.vera.com/resources/